네트워크

갤러리 보기

Search

•

IP 주소 추적의 기본은 출발지 IP주소 확인

•

임의의 IP 주소와 관련된 정보 확인 사이트 : https://www.ip-tracker.org/

•

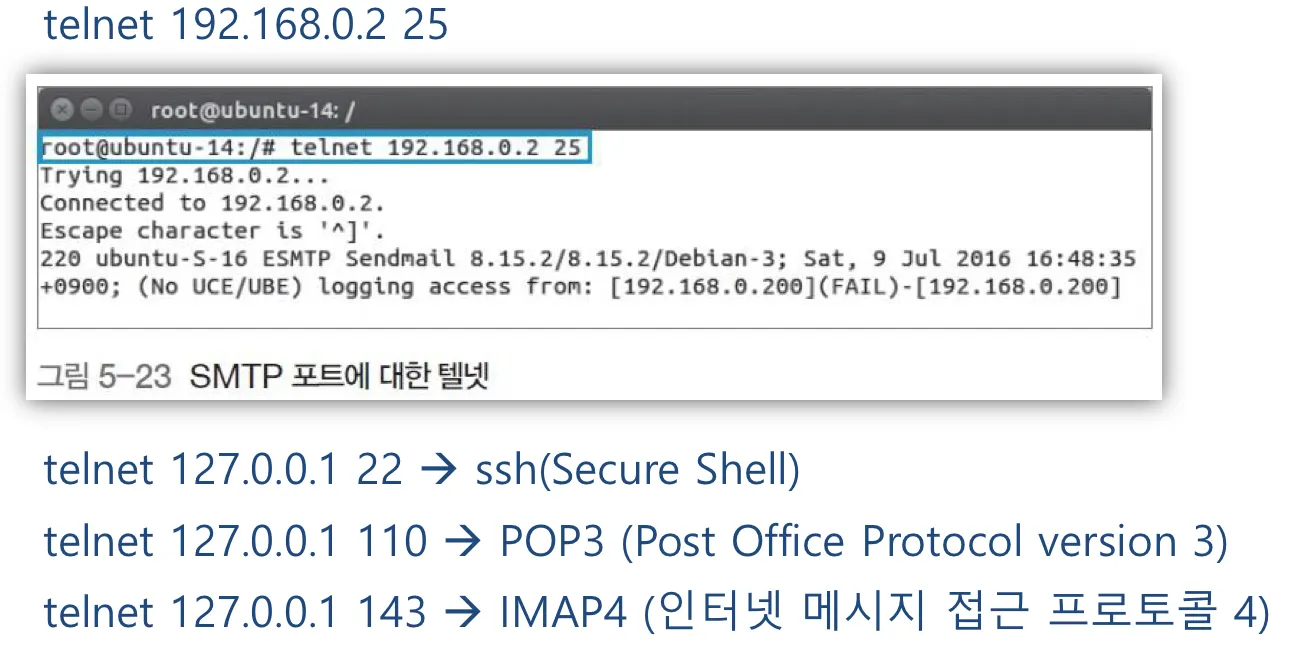

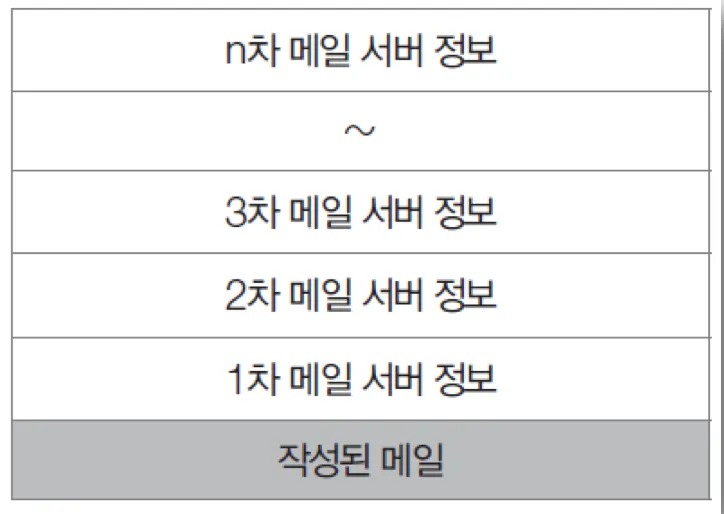

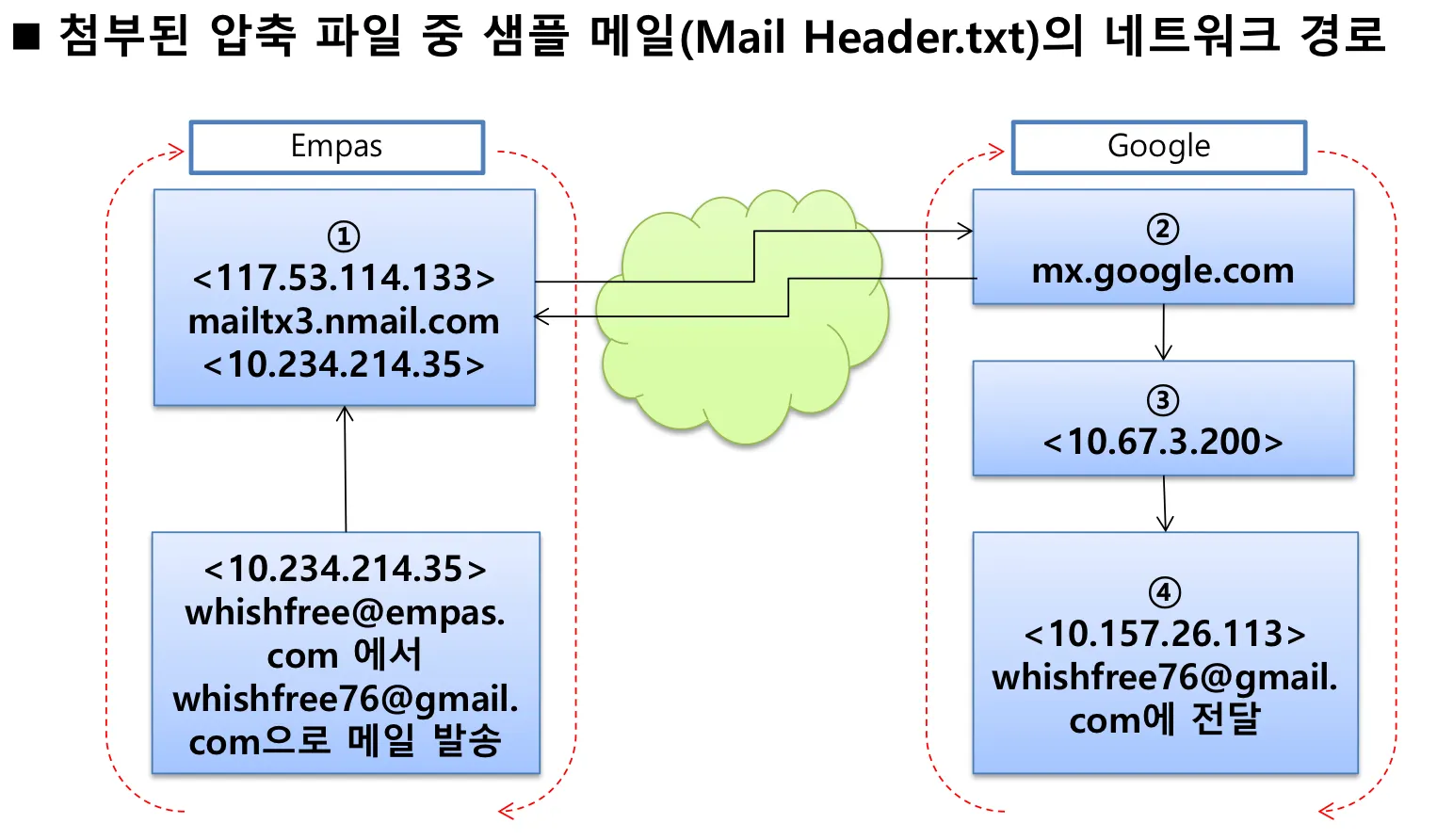

수신된 메일의 구조

•

작성된 메일은 여러 메일 서버를 거쳐 최종 목적지까지 전달

•

메일 서버를 거치는 메일 전송 과정

•

Received-SPF : 주요 메일 서버와 IP를 등록해두고, 메일이 전송된 서버의 IP와 메일 주소를 확인하여 스팸 메일 여부를 검사한 결과를 표시

•

메일 서버 등록제 : 메일 서버 정보를 DNS에 공개 등록함으로써 수신자로 하여금 이메일에 표시된 발송자 정보가 실제 메일서버의 정보와 일치하는 지를 확인할 수 있도록 하는 인증 기술

•

P2P 서비스

◦

대표적인 예 : 카카오톡, 스카이프, 네이트온 등의 메신저 또는 보이스톡과 같은 개인 간 통신 서비스

◦

peer to peer, 즉 당사자 간의 통신이라는 특성 때문에 서비스를 이용하는 사용자의 IP정보가 노출될 수 있음.

◦

p2p 서비스의 메시지 전송

◦

p2p 서비스의 파일 전송

•

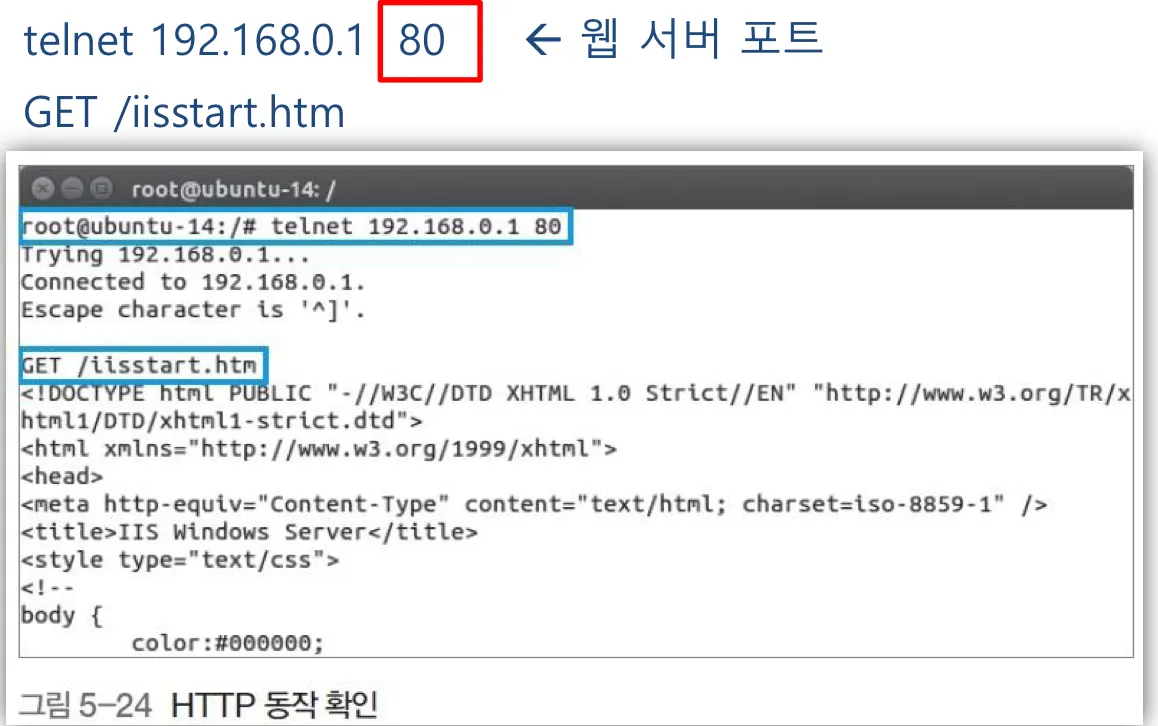

웹 해킹 공격

◦

요즘에는 웹 해킹 공격이 많이 발생

◦

APT 공격은 웹 페이지의 취약점을 이용하는 경우가 많음

◦

해커는 웹 사이트의 구조를 파악하고 공격하기 위해 웹 게시판에 접근하므로 서비스의 로그를 분석하면 해커의 IP를 확인할 수 있음

4. IP 주소 추적

2022/04/15 03:54